Jeśli trafiłeś na tę stronę w poszukiwaniu rozwiązań IT dla sektora zdrowia, to dobrze trafiłeś! W dzisiejszych czasach, gdy technologia odgrywa kluczową rolę w opiece medycznej, istotne jest, aby systemy informatyczne w placówkach medycznych były nie tylko nowoczesne, ale przede wszystkim bezpieczne i niezawodne. W niniejszym artykule spróbujemy udowodnić, że inwestycja w profesjonalne usługi IT dla rynku zdrowia naprawdę się opłaca.

Współczesne placówki medyczne muszą sprostać wielu wyzwaniom związanym z bezpieczeństwem danych pacjentów oraz ciągłością działania systemów informatycznych. Wdrożenie odpowiednich rozwiązań IT pozwala nie tylko na spełnienie wymagań prawnych, takich jak dyrektywa NIS2, ale także na zwiększenie efektywności pracy personelu medycznego oraz podniesienie jakości świadczonych usług.

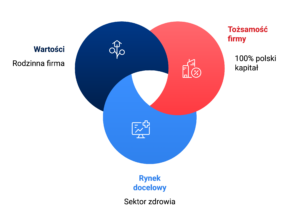

O ESKOM IT dla Rynku Zdrowia

- Jesteśmy członkiem wspierającym Polskiej Federacji Szpitali

- Jesteśmy członkiem wspierającym Ogólnopolskiego Stowarzyszenia Szpitali Prywatnych

- Jesteśmy polską rodzinną firmą ze 100% polskim kapitałem.

- Od 2003 roku wdrażamy specjalistyczne usługi w zakresie infrastruktury IT oraz cyberbezpieczeństwa dostosowane do Państwa potrzeb.

- Świadczymy selektywne lub pełne wsparcie dla wewnętrznych działów IT.

Dyrektywa NIS2 w ochronie zdrowia

Dyrektywa NIS2 (Network and Information Security Directive 2) to kluczowy akt prawny Unii Europejskiej, który nakłada nowe obowiązki w zakresie ładu i zarządzania cyberbezpieczeństwem w sektorze ochrony zdrowia. Ma ona na celu podniesienie poziomu odporności placówek medycznych, dostawców usług zdrowotnych oraz innych podmiotów kluczowych i ważnych w sektorze na cyberzagrożenia, wprowadzając bardziej rygorystyczne wymogi dotyczące zarządzania ryzykiem i reagowania na incydenty.

W Polsce implementacja dyrektywy NIS2 nastąpi poprzez ustawę o krajowym systemie cyberbezpieczeństwa (KSC2), która określi szczegółowe zasady dostosowane do specyfiki sektora ochrony zdrowia. Nowe przepisy nakładają obowiązki na szpitale, kliniki, laboratoria diagnostyczne oraz podmioty odpowiedzialne za infrastrukturę IT w ochronie zdrowia, co wymaga wdrożenia skutecznych mechanizmów monitorowania i przeciwdziałania cyberzagrożeniom.

Kluczowe wymagania, które organizacje sektora ochrony zdrowia będą musiały spełnić, wynikają z artykułu 21 dyrektywy NIS2. Obejmują one szczegółowe wytyczne dotyczące m.in. zarządzania ryzykiem, raportowania incydentów oraz odpowiedzialności zarządu za cyberbezpieczeństwo. Placówki medyczne będą zobowiązane do wdrożenia środków ochrony infrastruktury krytycznej, zapewnienia ciągłości działania systemów informatycznych oraz ochrony danych pacjentów przed atakami cybernetycznymi.

Poniżej przedstawiamy informacje dotyczące sposobów realizacji tych obowiązków, aby pomóc podmiotom z sektora ochrony zdrowia w skutecznym dostosowaniu się do nowych przepisów oraz minimalizacji ryzyka związanego z cyberzagrożeniami.